Để bảo mật Windows Server để tránh việc bị chiếm quyền điều khiển thông qua các lỗi bảo mật. Cần tiến hành ngay các các bước cơ bản sau đây để bảo mật Windows Server của bạn. Sau khi tiến hành các bước bên dưới đảm bảo Windows Server của bạn sẽ chống được việc bị chiếm quyền điều khiển Administrator và Remote Desktop thông qua các lỗi của Windows.

1.Update Windows Server đầy đủ và liên tục (Bắt buộc)

Windows Server 2012r2/ 2016 hoặc bản 2019 khi cài đặt xong thường vẫn còn khá nhiều lỗi cần tiến hành update các bản vá mới nhất trước khi sử dụng.

Đối Với Windows Server giao diện Desktop. Mở Control Panel và truy cập vào đường dẫn sau để tiến hành update.

Control Panel\System and Security\Windows Update

Nên duy trì việc Update thường xuyên tự động khi có bản vá mới. Toàn bộ Cloud VPS Windows tại www.tnd.vn đều được cài đặt sẵn phiên bản cập nhập gần nhất trong vòng 3 tháng.

2. Đặt mật khẩu mạnh (Bắt buộc)

Vấn đề này nói đi nói lại nói tái nói hồi rồi nhưng rất nhiều bạn vẫn chủ quan đặt mật khẩu dạng phổ biến làm mồi cho các máy chủ brute force dò mật khẩu đầy rẫy trên mạng.

Tips: nên đặt mật khẩu mạnh và đặt mỗi VPS một mật khẩu riêng. Nhưng làm thế nào để nhớ hết được khi bạn sở hữu hàng trăm VPS ? Bạn có thể thêm vào đằng sau mật khẩu của bạn bằng 1 dãy số thứ tự từ 1 đến 99 hoặc thêm vào sau đuôi địa chỉ IP của bạn.

3. Tắt giao thức ICMP ping địa chỉ IP.

Đa phần các máy chủ Brute Force của hacker thường tiến hành ping địa chỉ IP của bạn trước rồi sau đó mới tiến hành scan port RDP và tiến hành brute force. Nếu bạn Update đầy đủ và có mật khẩu mạnh thì đến một trăm năm nữa mật khẩu của bạn cũng không bị lộ nên điều thứ 3 này không bắt buộc nhưng cũng giúp Windows Server của bạn tránh được việc bị nhòm ngó khi Hacker nắm trong tay các lỗi bảo mật mới nhất mà Microsoft chưa kịp vá. Ngoài ra khi bị brute force thì VPS cũng tốn 1 phần tài nguyên cho bọn dỗi hơi đó nên ẩn đi để tránh là tốt nhất.

Hướng dẫn: Mở CMD với quyền Admin và chạy lệnh

netsh firewall set icmpsetting 8 disable

Sau đó ping tới địa chỉ IP của bạn để xem đã được chưa.

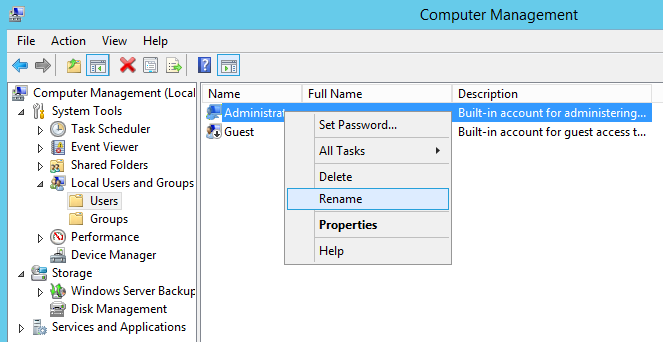

4. Thay đổi Username mặc định là Administrator (không bắt buộc)

Click chuột phải vào biểu tượng Windows chọn Computer Management và chọn Rename Administrator

5. Thay đổi Port Remote Desktop mặc định (Không bắt buộc)

Mặc định Port Remote Desktop là 3389, việc thay đổi port mặc định này cũng tránh được 1 phần dòm ngó. Sau khi thay đổi xong thì khi remote đến bạn cũng cần thêm vào địa chỉ IP remote dấu : và kèm theo port đằng sau. Ví dụ 8.8.8.8:6969

Hướng dẫn

– Mở port 6969 cần sử dụng trên firewall trước.

-Mở Registry bằng cách điền regedit trong search box

-Mở đường dẫn subkey như bên dưới

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp\PortNumber

-Click Edit > Modify, rồi sau đó click Decimal. Điền port mới, rồi click OK.

– Đóng registry editor, rồi restart Windows Server

6. Tuyệt đối không sử dụng phiên bản Windows Server Elevator (phiên bản dùng thử) hoặc sử dụng Crack Windows Server làm mất chức năng Updates.